В феврале 2021 года в технологии Google для отслеживания контактов COVID-19 обнаружили уязвимость. Встроенный в операционную систему Android инструмент оказался недоработанным, поэтому конфиденциальные данные потенциально заражённых пользователей, которые собирались на основе анонимных Bluetooth-идентификаторов, могли прочитываться сторонними приложениями производителей, установленными на устройстве. Как сообщает издание The Markup, спустя более чем два месяца Google официально признала ошибку, хотя ранее опасения по её поводу неоднократно отвергались.

Отчёт о некорректной работе Android-фреймворка для выявления коронавируса был прислан Джоэлом Рирдоном (Joel Reardon), соучредителем аналитического сервиса AppCencus, в рамках поощрительной программы по поиску уязвимостей Bug Bounty. Проблема заключалась в том, что сотни предустановленных приложений на различных Android-устройствах (например, Samsung Internet и Motorola MotoCare) имели доступ к закрытой информации по отслеживанию COVID-19, хранящейся в системных журналах. Согласно исследованию, в общей сложности у более 400 приложений Samsung, Motorola, Huawei и других компаний был доступ к чтению системных журналов.

По словам Рирдона, системные журналы содержат данные о том, контактировал ли человек с кем-то, у кого был положительный результат теста на COVID-19, и некоторую идентифицирующую информацию (имя устройства, MAC-адрес, рекламный идентификатор). Таким образом, журналы могли отправляться на удалённые серверы вышеуказанных компаний при том, что они обрабатываются и хранятся локально на устройстве.

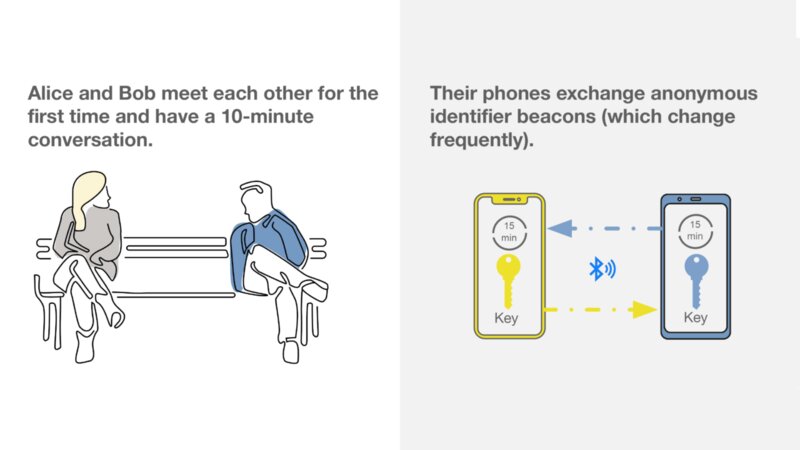

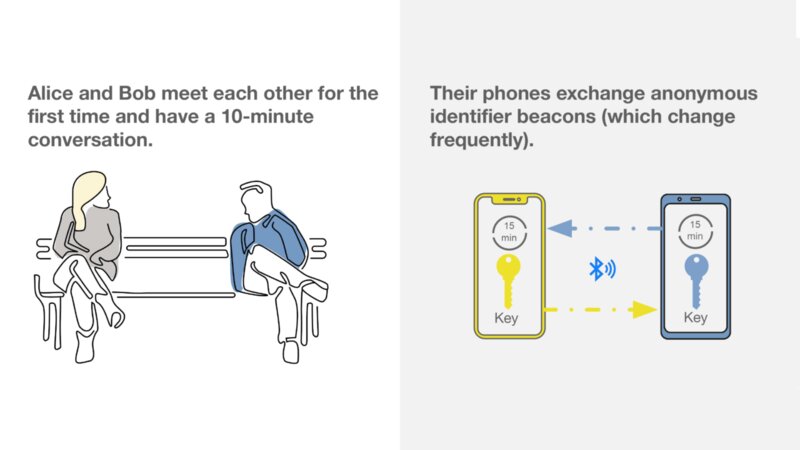

Как выглядит процесс Bluetooth-обмена анонимными «идентификаторами близости». Сигнал обновляется каждые 15 минут, чтобы затруднить идентификацию, и передаётся в виде генерируемого ключа, меняющегося каждые 24 часа | Google, Apple

AppCencus тестировал Android-технологию выявления COVID-19 по контракту с Министерством национальной безопасности. Отмечается, что эксперты не обнаружили аналогичных уязвимостей во фреймворке Apple, использующемся в iOS на iPhone. С момента запуска совместной платформы Google и Apple несколько государств выпустили приложения на её основе: приложение Национальной службы здравоохранения Великобритании установили 16 млн пользователей, канадское приложение Digital Service COVID Alert установили 6 млн, а Министерство здравоохранения Вирджинии объявило, что более двух миллионов жителей штата используют приложение COVIDWISE.

The Markup отмечает, что когда Google и Apple представили платформу для отслеживания контактов COVID-19 в апреле 2020 года, обеспокоенных обменом частной медицинской информацией людей заверили в полной безопасности. Сундар Пичаи (глава Google) и Тим Кук (глава Apple) гарантировали, что данные, полученные с помощью приложений — передвижения людей, их связи с другими и сообщения о положительном тесте на наличие коронавируса — будут полностью анонимными и никогда не будут переданы никому, кроме учреждений общественного здравоохранения. Этим инструментом обещали бороться с пандемией, сохраняя конфиденциальность пользователей.

Пресс-служба Google подтвердила, что за прошедшее время никаких утечек не произошло, а обновление Android с исправлением уязвимости стало доступно несколько недель назад и «будет завершено в ближайшие дни».

Отчёт о некорректной работе Android-фреймворка для выявления коронавируса был прислан Джоэлом Рирдоном (Joel Reardon), соучредителем аналитического сервиса AppCencus, в рамках поощрительной программы по поиску уязвимостей Bug Bounty. Проблема заключалась в том, что сотни предустановленных приложений на различных Android-устройствах (например, Samsung Internet и Motorola MotoCare) имели доступ к закрытой информации по отслеживанию COVID-19, хранящейся в системных журналах. Согласно исследованию, в общей сложности у более 400 приложений Samsung, Motorola, Huawei и других компаний был доступ к чтению системных журналов.

По словам Рирдона, системные журналы содержат данные о том, контактировал ли человек с кем-то, у кого был положительный результат теста на COVID-19, и некоторую идентифицирующую информацию (имя устройства, MAC-адрес, рекламный идентификатор). Таким образом, журналы могли отправляться на удалённые серверы вышеуказанных компаний при том, что они обрабатываются и хранятся локально на устройстве.

Как выглядит процесс Bluetooth-обмена анонимными «идентификаторами близости». Сигнал обновляется каждые 15 минут, чтобы затруднить идентификацию, и передаётся в виде генерируемого ключа, меняющегося каждые 24 часа | Google, Apple

AppCencus тестировал Android-технологию выявления COVID-19 по контракту с Министерством национальной безопасности. Отмечается, что эксперты не обнаружили аналогичных уязвимостей во фреймворке Apple, использующемся в iOS на iPhone. С момента запуска совместной платформы Google и Apple несколько государств выпустили приложения на её основе: приложение Национальной службы здравоохранения Великобритании установили 16 млн пользователей, канадское приложение Digital Service COVID Alert установили 6 млн, а Министерство здравоохранения Вирджинии объявило, что более двух миллионов жителей штата используют приложение COVIDWISE.

The Markup отмечает, что когда Google и Apple представили платформу для отслеживания контактов COVID-19 в апреле 2020 года, обеспокоенных обменом частной медицинской информацией людей заверили в полной безопасности. Сундар Пичаи (глава Google) и Тим Кук (глава Apple) гарантировали, что данные, полученные с помощью приложений — передвижения людей, их связи с другими и сообщения о положительном тесте на наличие коронавируса — будут полностью анонимными и никогда не будут переданы никому, кроме учреждений общественного здравоохранения. Этим инструментом обещали бороться с пандемией, сохраняя конфиденциальность пользователей.

Пресс-служба Google подтвердила, что за прошедшее время никаких утечек не произошло, а обновление Android с исправлением уязвимости стало доступно несколько недель назад и «будет завершено в ближайшие дни».