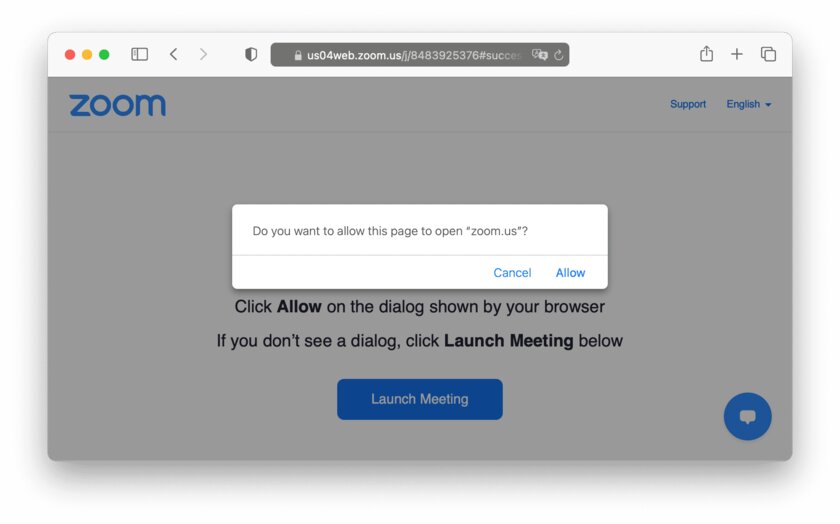

Создатели сервиса FingerprintJS на базе одноимённой JavaScript-библиотеки обнаружили уязвимость, которая позволяет сайту отслеживать пользователя устройства между различными браузерами, включая Chrome, Firefox, Microsoft Edge, Safari и даже Tor. Новая схема основана на возможности браузеров вызывать внешние приложения, установленные в системе (мессенджеры, видеоплееры и так далее), по URL-адресу. Например, при открытии в браузере ссылки для веб-конференции в Zoom будет предложено запустить соответствующий клиент. Это приводит к тому, что с помощью скрипта можно создать уникальный идентификатор устройства, объединяющий все учётные записи пользователя.

Кроссбраузерная анонимность — это то, что сознательный интернет-пользователь считает само собой разумеющимся. Максимальную защиту конфиденциальности предлагает браузер Tor, но даже он, как оказалось, не гарантирует полную анонимность. Чтобы выполнить кроссбраузерное отслеживание, сайт создаёт профиль приложений, установленных на устройстве, пытаясь открыть их с помощью обработчиков URL-адресов. При этом происходит проверка, и если браузер обрабатывает ссылку и предлагает открыть соответствующее приложение, то это означает, что приложение установлено.

Источник изображения: fingerprintjs.com

Поскольку установленные на устройстве приложения действуют одинаково, независимо от используемого браузера, это позволяет отследить действия пользователя как в Google Chrome, Firefox, так и в анонимном Tor. Используя этот сценарий, можно отследить 24 приложения: Skype, Spotify, Zoom, vscode, Epic Games, Telegram, Discord, Slack, Steam, Battle.net, Xcode, NordVPN, Sketch, TeamViewer, Microsoft Word, WhatsApp, Postman, Adobe, Messenger, Figma, Hotspot Shield, ExpressVPN, Notion и iTunes. У многих пользователей наверняка установлены несколько приложений из этого перечня, что позволит соорудить уникальный ID.

Новость дополняется…

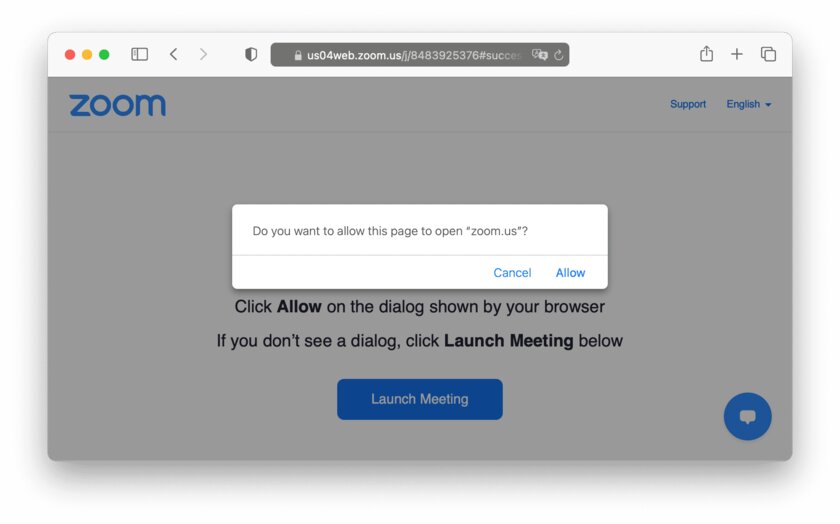

Кроссбраузерная анонимность — это то, что сознательный интернет-пользователь считает само собой разумеющимся. Максимальную защиту конфиденциальности предлагает браузер Tor, но даже он, как оказалось, не гарантирует полную анонимность. Чтобы выполнить кроссбраузерное отслеживание, сайт создаёт профиль приложений, установленных на устройстве, пытаясь открыть их с помощью обработчиков URL-адресов. При этом происходит проверка, и если браузер обрабатывает ссылку и предлагает открыть соответствующее приложение, то это означает, что приложение установлено.

Источник изображения: fingerprintjs.com

Поскольку установленные на устройстве приложения действуют одинаково, независимо от используемого браузера, это позволяет отследить действия пользователя как в Google Chrome, Firefox, так и в анонимном Tor. Используя этот сценарий, можно отследить 24 приложения: Skype, Spotify, Zoom, vscode, Epic Games, Telegram, Discord, Slack, Steam, Battle.net, Xcode, NordVPN, Sketch, TeamViewer, Microsoft Word, WhatsApp, Postman, Adobe, Messenger, Figma, Hotspot Shield, ExpressVPN, Notion и iTunes. У многих пользователей наверняка установлены несколько приложений из этого перечня, что позволит соорудить уникальный ID.

Новость дополняется…