- Регистрация

- 15 Февраль 2018

- Сообщения

- 9 002

- Лучшие ответы

- 0

- Баллы

- 1 295

Offline

Уязвимость Zero-Day (нулевого дня) в Internet Explorer существует во всех поддерживаемых ОС Windows. Недавно вышедшая заплатка от Microsoft позволяет закрыть эту брешь в системе, но многие пользователи, установившие этот патч, заявили, что столкнулись с проблемами при печати.

В свою очередь Microsoft подтвердила наличие некорректной работы выпущенной заплатки, которая, помимо устранения бреши в Internet Explorer на всех поддерживаемых версиях Windows, ограничивает доступ к библиотеке JScript.dll, тем самым нарушает работу самой ОС. Компания объясняет этот просчет тем, что исправление еще не завершено окончательно и, вероятно, финальный патч выйдет через две недели, во вторник 11 февраля.

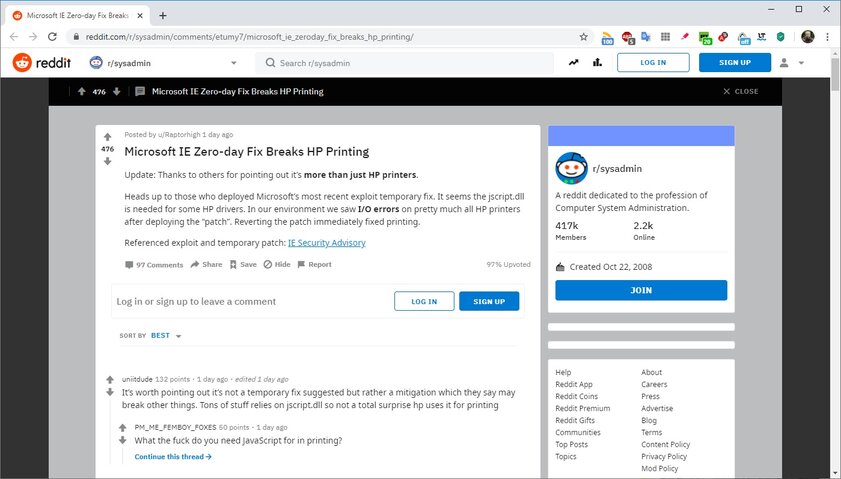

В итоге, пользователям приходится выбирать — либо устанавливать патч и нарушать работу системы и лишаться возможности работы с принтером, либо откатываться на предыдущее состояние системы. Пользователи, обратившиеся на популярный форум Reddit для обсуждения этой ошибки отмечают, что эта проблема затрагивает все принтеры, независимо от марки производителя.

Специалисты Microsoft предупреждают, что данный патч по исправлению уязвимости нулевого дня в Windows рекомендуется к установке лишь в том случае, если есть признаки повышенного риска. К тому же, в зависимости от конфигурации ОС клиентов, могут изменяться сценарии автоматической настройки прокси.

Насчет самой уязвимости в рекомендациях по безопасности Microsoft указывается, что с ее помощью злоумышленник может получить контроль над устройством, просто указав пользователю специально созданный веб-сайт. После перехода по ссылке уязвимость позволяет злоумышленнику через оперативную память выполнить произвольный код в контексте текущего пользователя. Убедить пользователя просмотреть веб-сайт можно, например, отправив ему электронное письмо со ссылкой на интересующую его тему, — отмечают в Microsoft.

Однако решение проблемы с патчем уже найдено специалистами блога 0patch, выпускающими альтернативные исправления для уязвимостей Windows. Ознакомиться с решением вопроса печати можно на этой странице.

В свою очередь Microsoft подтвердила наличие некорректной работы выпущенной заплатки, которая, помимо устранения бреши в Internet Explorer на всех поддерживаемых версиях Windows, ограничивает доступ к библиотеке JScript.dll, тем самым нарушает работу самой ОС. Компания объясняет этот просчет тем, что исправление еще не завершено окончательно и, вероятно, финальный патч выйдет через две недели, во вторник 11 февраля.

В итоге, пользователям приходится выбирать — либо устанавливать патч и нарушать работу системы и лишаться возможности работы с принтером, либо откатываться на предыдущее состояние системы. Пользователи, обратившиеся на популярный форум Reddit для обсуждения этой ошибки отмечают, что эта проблема затрагивает все принтеры, независимо от марки производителя.

Специалисты Microsoft предупреждают, что данный патч по исправлению уязвимости нулевого дня в Windows рекомендуется к установке лишь в том случае, если есть признаки повышенного риска. К тому же, в зависимости от конфигурации ОС клиентов, могут изменяться сценарии автоматической настройки прокси.

Насчет самой уязвимости в рекомендациях по безопасности Microsoft указывается, что с ее помощью злоумышленник может получить контроль над устройством, просто указав пользователю специально созданный веб-сайт. После перехода по ссылке уязвимость позволяет злоумышленнику через оперативную память выполнить произвольный код в контексте текущего пользователя. Убедить пользователя просмотреть веб-сайт можно, например, отправив ему электронное письмо со ссылкой на интересующую его тему, — отмечают в Microsoft.

Однако решение проблемы с патчем уже найдено специалистами блога 0patch, выпускающими альтернативные исправления для уязвимостей Windows. Ознакомиться с решением вопроса печати можно на этой странице.