- Регистрация

- 27 Февраль 2018

- Сообщения

- 13 435

- Лучшие ответы

- 0

- Реакции

- 0

- Баллы

- 1 293

Offline

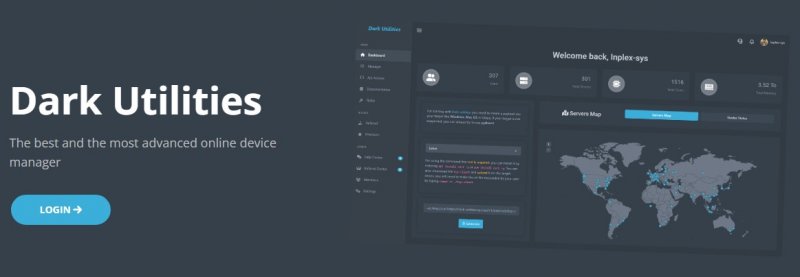

Аналитики Cisco Talos обнаружили новый сервис Dark Utilities, который предоставляет хакерам простой и недорогой способ создать управляющий центр для своих вредоносных операций.

Отчет исследователей гласит, что сервис, появившийся на сцене в начале 2022 года, уже насчитывает около 3000 активных подписчиков, а его операторы уже заработали порядка 30 000 евро.

Dark Utilities предоставляет злоумышленникам платформу с поддержкой полезных нагрузок для Windows, Linux, а также на базе Python, и избавляет хакеров от необходимости продумывать и собственную C&C-инфраструктуру и каналы связи.

Эксперты характеризуют Dark Utilities как C2-as-a-service (C2aaS), который рекламируется как надежная и анонимная C&C-инфраструктура, обладающая всеми необходимыми хакерам дополнительными функции. При этом цена подписки на сервис начинается от 9,99 евро.

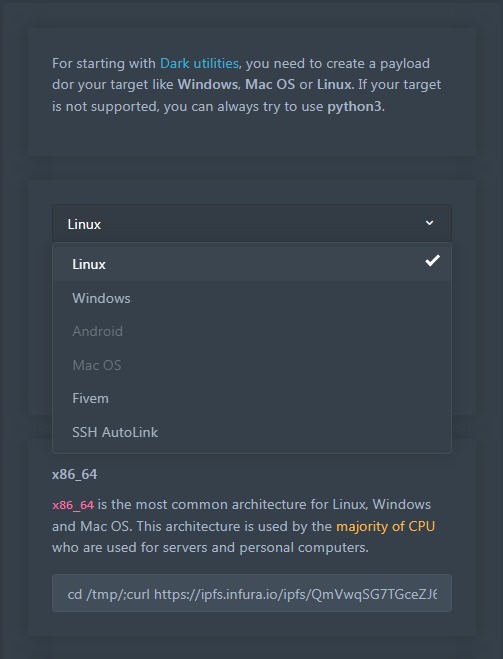

Dark Utilities предоставляет своим клиентам полноценные C&C-возможности как в Tor, так и в общедоступном интернете, размещая полезные нагрузки в Interplanetary File System (IPFS) — децентрализованной системе для хранения и обмена данными.

Как было сказано выше, уже сейчас Dark Utilities поддерживает несколько архитектур, и похоже, операторы C2aaS планируют расширять этот список и далее, чтобы их клиенты могли атаковать более широкий спектр устройств.

Как видно на иллюстрации выше, после выбора операционной системы в Dark Utilities генерируется командная строка, которую хакеры «обычно встраивают в скрипты PowerShell или Bash, чтобы облегчить поиск и выполнение полезной нагрузки на компьютерах жертв». Также выбранный пейлоад обеспечивает устойчивое присутствие в целевой системе путем создания ключа реестра в Windows, записи Crontab или службы Systemd в Linux.

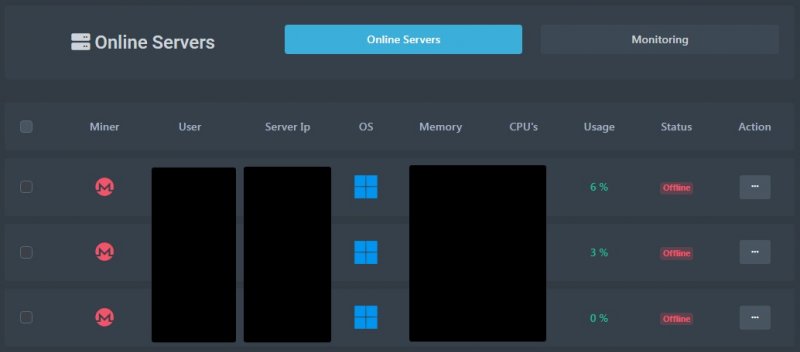

По словам исследователей, административная панель поставляется с несколькими модулями для различных типов атак, включая DDoS и криптоджекинг.

Исследователи уже опубликовали на GitHub список индикаторов компрометации, которые должны помочь защититься от кампаний, полагающихся на Dark Utilities.

Отчет исследователей гласит, что сервис, появившийся на сцене в начале 2022 года, уже насчитывает около 3000 активных подписчиков, а его операторы уже заработали порядка 30 000 евро.

Dark Utilities предоставляет злоумышленникам платформу с поддержкой полезных нагрузок для Windows, Linux, а также на базе Python, и избавляет хакеров от необходимости продумывать и собственную C&C-инфраструктуру и каналы связи.

Эксперты характеризуют Dark Utilities как C2-as-a-service (C2aaS), который рекламируется как надежная и анонимная C&C-инфраструктура, обладающая всеми необходимыми хакерам дополнительными функции. При этом цена подписки на сервис начинается от 9,99 евро.

Dark Utilities предоставляет своим клиентам полноценные C&C-возможности как в Tor, так и в общедоступном интернете, размещая полезные нагрузки в Interplanetary File System (IPFS) — децентрализованной системе для хранения и обмена данными.

Как было сказано выше, уже сейчас Dark Utilities поддерживает несколько архитектур, и похоже, операторы C2aaS планируют расширять этот список и далее, чтобы их клиенты могли атаковать более широкий спектр устройств.

Как видно на иллюстрации выше, после выбора операционной системы в Dark Utilities генерируется командная строка, которую хакеры «обычно встраивают в скрипты PowerShell или Bash, чтобы облегчить поиск и выполнение полезной нагрузки на компьютерах жертв». Также выбранный пейлоад обеспечивает устойчивое присутствие в целевой системе путем создания ключа реестра в Windows, записи Crontab или службы Systemd в Linux.

По словам исследователей, административная панель поставляется с несколькими модулями для различных типов атак, включая DDoS и криптоджекинг.

Исследователи уже опубликовали на GitHub список индикаторов компрометации, которые должны помочь защититься от кампаний, полагающихся на Dark Utilities.